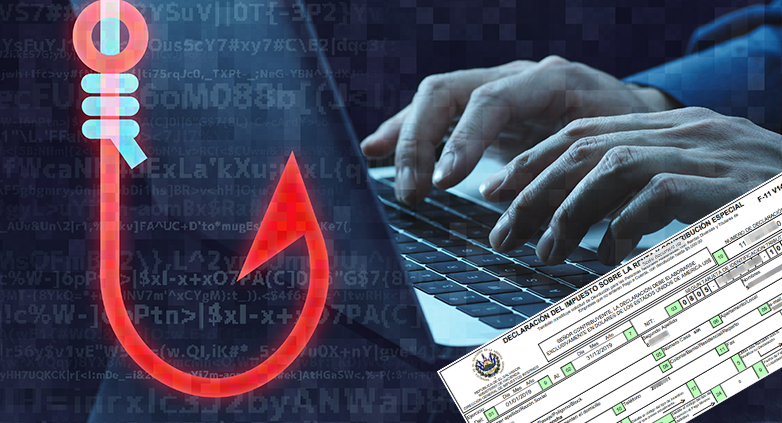

Ciberdelincuentes están enviando falsos correos electrónicos sobre supuestas devoluciones aprobadas para estafar a los contribuyentes salvadoreños, advirtió la empresa de seguridad informática ESET.

La modalidad consiste en mensajes que informan de manera engañosa sobre una devolución disponible y contienen enlaces para “consultar” o “reclamar” el dinero. Sin embargo, estos vínculos redirigen a sitios web fraudulentos diseñados para capturar información confidencial como contraseñas, números de tarjetas de crédito o datos personales, utilizando técnicas de ingeniería social para generar confianza o urgencia.

“Mediante estrategias de camuflaje y aprovechando estrategias de ingeniería social, estos sitios logran que el usuario ingrese datos sensibles o privados como números de tarjetas de créditos, de teléfono o direcciones con el objetivo final de estafar”, advirtió Benjamín Carpio, country Manager de ESET El Salvador.

De acuerdo con el ESET Security Report (ESR) 2025, El Salvador ocupa el cuarto lugar en América Latina con mayor tasa de detecciones de malware por usuario con acceso a internet, con más del 15 %. Además, un 27 % de las empresas consultadas afirmó haber sufrido un ciberataque en el último año. El informe también señala que los organismos gubernamentales continúan entre los principales sectores atacados en la región.

Ante esta situación, el Ministerio de Hacienda reiteró que la única forma oficial para consultar el estado de la declaración o devolución de renta es a través del portal http://mh.gob.sv o llamando al 2299-9999.

Especialistas de ESET recomiendan verificar la URL antes de ingresar datos, confirmar que el sitio utilice conexión segura (HTTPS), no proporcionar información personal en páginas desconocidas, mantener actualizado el antivirus y denunciar cualquier sitio sospechoso.

Las autoridades advierten que cualquier usuario puede ser víctima, especialmente personas mayores, usuarios con poca experiencia digital o quienes navegan con prisa.