El conflicto en Irán ha abierto un nuevo frente invisible en el ciberespacio, donde en las últimas semanas se han intensificado ataques informáticos, campañas de desinformación y operaciones de espionaje a nivel global.

Compañías especializadas en ciberseguridad han advertido sobre un aumento significativo de amenazas digitales, incluyendo ataques sofisticados como los llamados “wiper”, diseñados para borrar de forma irreversible la información de sistemas afectados con fines de sabotaje.

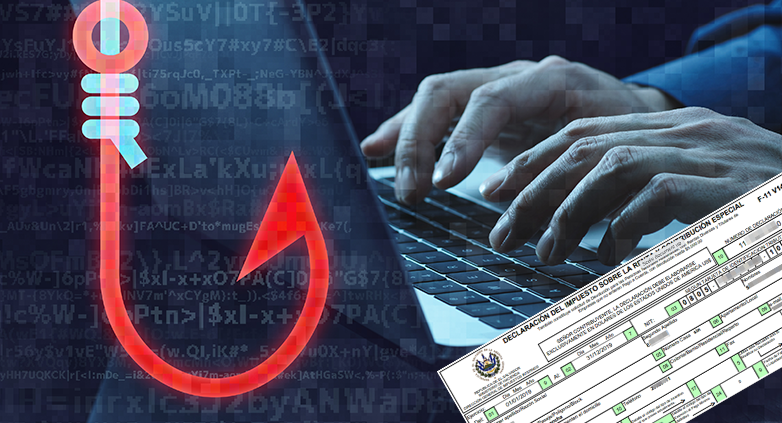

Además, el contexto de guerra ha sido aprovechado por actores externos para lanzar campañas de “pishing”, suplantación de identidad y robo de datos, así como acciones de hacktivismo orientadas a promover causas políticas o religiosas.

Estos fenómenos combinan espionaje, sabotaje y propaganda digital, lo que incrementa los riesgos para gobiernos, empresas e infraestructuras críticas en distintas regiones del mundo.

El responsable global de operaciones de Panda Security, Hervé Lambrert, explicó que en escenarios de tensión geopolítica es habitual el incremento de la actividad en el ciberespacio.

“En estos contextos suelen aparecer campañas de desinformación, intentos de phishing vinculados a la actualidad y movimientos de grupos organizados con distintos objetivos”, indicó Lambrert.

El ejecutivo de Panda Security señaló que los ataques más comunes incluyen ingeniería social, manipulación de información en redes sociales y ataques dirigidos a sistemas críticos, con el objetivo de robar datos o generar caos.

También advirtió que muchas organizaciones no están suficientemente preparadas para enfrentar estas amenazas, ya que los ataques son cada vez más sofisticados y continúan aprovechando errores humanos básicos.

Por su parte, la empresa Palo Alto Networks identificó ataques recientes contra organizaciones en Israel y Estados Unidos, vinculados a grupos como “Handala Hack”, asociados al aparato de inteligencia iraní.

Según sus análisis, estos grupos utilizan campañas de phishing y el abuso de privilegios administrativos para infiltrarse en sistemas, acceder a cuentas con altos permisos y ejecutar acciones destructivas como el borrado masivo de datos.

Otras firmas como Proofpoint y Fortinet también detectaron un incremento de ciberactividad vinculada al conflicto, incluyendo ataques oportunistas de actores no directamente involucrados, que aprovechan el contexto para ejecutar operaciones maliciosas.

Estos ataques incluyen desfiguración de sitios web, interrupciones en servicios digitales, intrusiones en sistemas y difusión de información no verificada en redes sociales y plataformas como Telegram.

Expertos coinciden en que el ciberespacio se ha convertido en un nuevo campo de batalla, donde no solo participan Estados, sino también grupos organizados y ciberdelincuentes que explotan el caos para sus propios fines.