Un estudio de la Universidad de Cambridge, en Reino Unido, advierte que la mayoría de los principales agentes de inteligencia artificial carecen de información básica de seguridad, pese a su creciente uso en tareas cotidianas y empresariales. La investigación analizó 30 bots de última generación y concluyó que solo cuatro han publicado documentos formales de seguridad y evaluación específicos para cada agente.

El informe, divulgado en los Informes y Actas de Cambridge, señala que mientras los desarrolladores comparten abundante información sobre las capacidades de estos sistemas, omiten detalles clave sobre prácticas de seguridad y evaluación de riesgos.

El análisis forma parte del AI Agent Index, un proyecto que involucra a investigadores del MIT, Stanford y la Universidad Hebrea de Jerusalén, y que evaluó transparencia, capacidades y seguridad con base en información pública y consultas directas con desarrolladores.

Entre los hallazgos, el equipo identificó que 25 de los 30 agentes no revelan resultados de pruebas internas de seguridad y que 23 no ofrecen datos de evaluaciones realizadas por terceros, considerados esenciales para medir riesgos de manera rigurosa. Además, solo cinco agentes han reportado incidentes o preocupaciones de seguridad, y apenas dos documentan vulnerabilidades de “inyección rápida”, que permiten manipular al sistema para ignorar medidas de protección.

“Muchos desarrolladores cumplen con los requisitos de seguridad de la IA al centrarse en el gran modelo de lenguaje subyacente, mientras que brindan poca o ninguna información sobre la seguridad de los agentes creados sobre él”, advirtió Leon Staufer, autor principal de la actualización del índice.

Añadió que “los comportamientos críticos para la seguridad de la IA surgen de la planificación, las herramientas, la memoria y las políticas del propio agente, no solo del modelo subyacente, y muy pocos desarrolladores comparten estas evaluaciones”.

El estudio también detectó que 13 agentes exhiben niveles “fronterizos” de autonomía, pero solo cuatro presentan evaluaciones de seguridad propias.

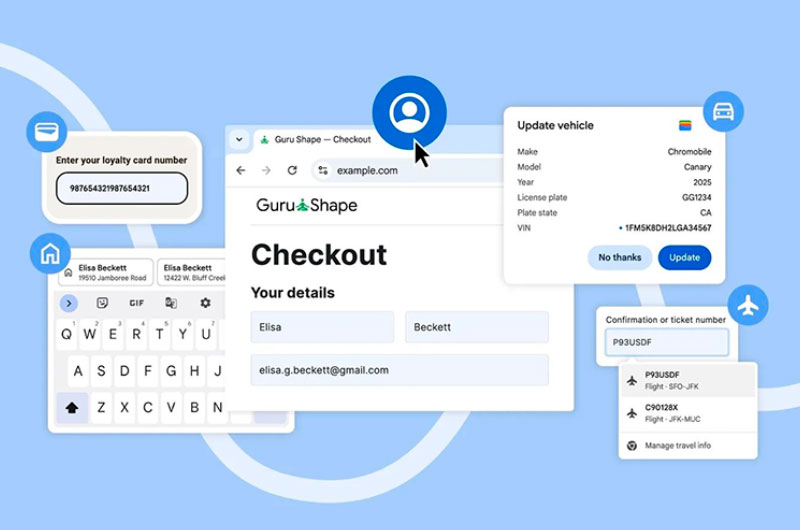

Los agentes de navegación web muestran la mayor omisión de datos de seguridad, con 64 % de campos sin reportar, seguidos por los agentes empresariales con 63 % y los agentes de chat con 43 %. Según los investigadores, la creciente dependencia de pocos modelos base como GPT, Claude y Gemini genera posibles puntos únicos de fallo, lo que podría amplificar riesgos ante cambios en precios, interrupciones o regresiones de seguridad.

El informe concluye que, mientras los agentes de IA se vuelven más autónomos y capaces de actuar en el mundo real, los marcos de transparencia y gobernanza avanzan a un ritmo peligrosamente rezagado.